16 reglas para minimizar el riesgo de perder sus criptomonedas.

¿Alguna vez deja su cuenta de divisas abierta después de una sesión en la que ha estado operando? ¿Sería posible averiguar u obtener la información recuperada en una dirección de correo electrónico vinculada a sus operaciones o a su cuenta en Coinbase? ¿Alguna vez hace una búsqueda “Binance” y hace clic en el link en vez de teclear la URL directamente en el navegador?

Si su respuesta es SÍ a alguna de estas cuestiones (o a una serie de otros errores comunes) podría estar exponiéndose a usted mismo a riesgos innecesarios. Aunque pueda parecer desmesurado poner en práctica todas las siguientes recomendaciones, es prudente tomar todas las precauciones posibles cuando se trata de bienes tan vulnerables al robo como las criptomonedas.

Aunque el mercado actual ha visto cómo se devaluaban las carteras en un movimiento a la baja aparentemente sin fin, es más preocupante la posibilidad de perder parte de tu cartera debido a un software malicioso que a la caída del mercado.

El hackeo de los grandes intercambios de criptomonedas ha sido una práctica bastante recurrente. Desde la quiebra de Mt. Gox en 2014 por valor de 475 millones de dólares en bitcoin, hasta el más reciente robo de 500 millones de dólares del token NEM, de Coincheck en junio de este año.

Aunque no hay mucho que hacer si se ha iniciado ya la operación del cambio, se deben tomar precauciones a la hora de evitar la pérdida de fondos derivada de las imprudencias que pueda cometer uno mismo.

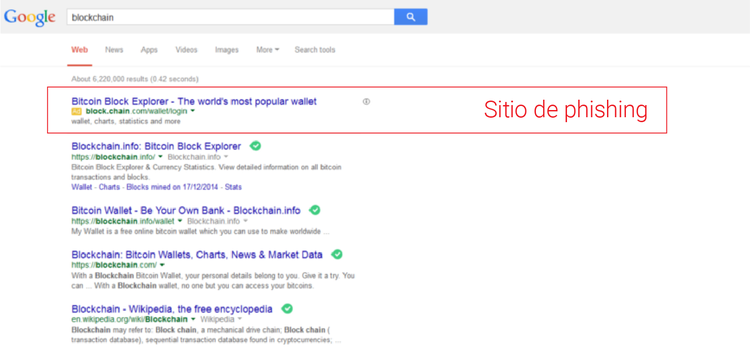

Uno ejemplo de no tomar las precauciones necesarias son los 50 millones de dólares sustraídos de los usuarios de Blockchain.info, un conocido proveedor de carteras de moneda digital. Los robos tuvieron lugar durante un periodo de tiempo prolongado de phishing que tuvo lugar a través de anuncios. Los estafadores compraban Google Adwords de criptomonedas, suplantando la página real Blockchain.info con links con el mismo aspecto que Blockchain.info, sustrayendo de esta forma las claves privadas cuando los usuarios las introducían en estas webs que parecían idénticas.

Aunque muchas de las siguientes recomendaciones puedan parecer obvias, son muchos los inversores que han caído en la desgracia de al menos una de estas situaciones:

Criptomonedas almacenadas en un intercambio

- Establecer una dirección de correo electrónico para cada cuenta de operaciones.

- La dirección de correo empleada para el intercambio debe tener autenticación de dos factores (2FA) y sin recuperación de cuenta.

- Emplear un nombre de usuario de e-mail único que sea difícil de adivinar.

- Emplear todos los caracteres disponibles para contraseñas.

- No emplear combinaciones de contraseñas que use para otros sitios.

- Utilizar un navegador privado cuando realice un intercambio y borrar todo el historial/cookies.

- No guardar datos del intercambio que se auto-rellenen (nombre de usuario y contraseña) en su ordenador.

- Los intercambios deben tener autenticación de dos factores (2FA).

- Guardar las claves de recuperación 2FA en una localización segura.

- Mantener solo fondos que usted tenga previsto operar de forma activa en un intercambio.

- Activar regularmente el software antivirus.

- No pinchar nunca sobre anuncios.

- Teclear siempre directamente las URL en su navegador.

Criptomonedas almacenadas fuera de intercambios

- Utilizar una cartera de hardware directamente comprada al fabricante o utilizar un dispositivo que nunca haya estado conectado a Internet para generar una cartera y claves privadas.

- Mantener en lugar seguro las claves privadas de su cartera de hardware.

- No comentar/revelar en público el valor de sus bienes en criptomonedas.